+86-13985250540

Снять защитный код

В последнее время часто задают вопрос о возможностях снятия защищенного кода. Многие, особенно начинающие, воспринимают это как относительно простую техническую задачу – найти 'лазейку' и обойти ограничения. На деле же всё гораздо сложнее, и 'быстрого' решения, как правило, нет. Это не всегда просто “отключение защиты”, часто это требует глубокого понимания принципов работы программы и, что немаловажно, юридических последствий. Поэтому, давайте разберемся, что это вообще означает, с какими трудностями можно столкнуться и как лучше подходить к этой задаче, если она действительно необходима.

Что подразумевается под 'защищенным кодом'?

Прежде чем говорить о снятии защищенного кода, важно понять, что именно мы имеем в виду. Это может быть что угодно: от простой обфускации (запутывания кода, чтобы его было сложнее понять) до сложной системы DRM (Digital Rights Management), предназначенной для предотвращения несанкционированного копирования и распространения. Некоторые программы используют антиотладчики, которые активно сопротивляются попыткам анализа и модификации. В других случаях защита реализована на уровне аппаратного обеспечения, что делает ее практически непреодолимой. В общем, определение того, что нужно снимать, – первый и самый важный шаг.

Например, я сталкивался с ситуацией, когда нужно было обойти защиту на программе для обработки данных, разработанной для внутреннего использования. Защита была довольно примитивной – простое шифрование. В этом случае задача сводилась к поиску ключа шифрования. Но в другом случае – работали с коммерческим программным обеспечением, защита которого была реализована на уровне ядра операционной системы. Это уже совершенно другая история, требующая совершенно иных подходов.

Основные методы и их ограничения

Существует несколько распространенных методов, которые могут применяться для снятия защищенного кода. Это может быть дизассемблирование, декомпиляция, поиск уязвимостей, использование отладчиков или даже переписывание кода. Но каждый из этих методов имеет свои ограничения.

Дизассемблирование и декомпиляция

Дизассемблирование – это преобразование машинного кода в ассемблерный код, а декомпиляция – обратное преобразование ассемблерного кода в более читаемый код высокого уровня (например, C или C++). Эти методы могут помочь понять логику программы и найти уязвимости в защите. Однако, декомпилированный код часто не является точной копией исходного кода, и его анализ может быть затруднен.

Однажды мне пришлось дизассемблировать программу для анализа ее поведения. Оказалось, что защита была реализована через сложные математические функции, которые можно было обойти, если понимать их алгоритм. Но для этого потребовалось немало времени и усилий.

Поиск уязвимостей

В любом программном обеспечении, даже с самой сложной защитой, всегда есть вероятность найти уязвимость. Это может быть баг в коде, неправильная конфигурация или использование устаревших библиотек. Эксплуатация уязвимости позволяет обойти защиту и получить доступ к нужным данным или функциональности. Однако, поиск уязвимостей – это сложная и трудоемкая задача, требующая глубоких знаний в области информационной безопасности.

Использование отладчиков

Отладчики позволяют пошагово выполнять программу, просматривать значения переменных и отслеживать ее поведение. Это может быть полезно для понимания работы защиты и поиска способов ее обхода. Однако, современные программы часто используют антиотладчики, которые могут обнаружить и заблокировать отладчик.

Юридические аспекты и этичность

Прежде чем приступать к снятию защищенного кода, необходимо учитывать юридические аспекты и этичность ваших действий. В большинстве случаев, обход защиты авторских прав является незаконным. Если вы не являетесь владельцем авторских прав на программу, вы не имеете права ее модифицировать или распространять.

Например, когда пытались обойти защиту на программе для тестирования, выяснилось, что это программа, защищенная патентом. В этом случае, попытка ее модификации могла повлечь за собой серьезные юридические последствия.

Пример из практики: обход защиты на проприетарном ПО

Я работал с компанией, которая разрабатывала систему управления производством. Система была защищена от несанкционированного доступа с помощью проприетарного кода и аппаратных средств. Задача заключалась в том, чтобы получить доступ к определенным данным для анализа производительности. Мы потратили несколько недель на анализ кода и поиск уязвимостей. В итоге, нам удалось найти ошибку в алгоритме аутентификации, которая позволила обойти защиту. Однако, этот метод был достаточно хрупким и мог быть легко исправлен разработчиками.

В дальнейшем, компания решила изменить архитектуру системы, чтобы сделать ее более устойчивой к обходу защиты. Это потребовало значительных затрат времени и ресурсов.

Вывод

Снятие защищенного кода – это сложная и многогранная задача, которая требует глубоких знаний и опыта. Прежде чем приступать к ее решению, необходимо учитывать юридические аспекты и этичность ваших действий. И помните, что 'быстрых' решений, как правило, не бывает.

В большинстве случаев, лучше попытаться найти альтернативные способы получения необходимой информации, например, обратиться к разработчикам программы или использовать документацию. Если же обход защиты действительно необходим, то следует тщательно продумать план действий и оценить все риски.

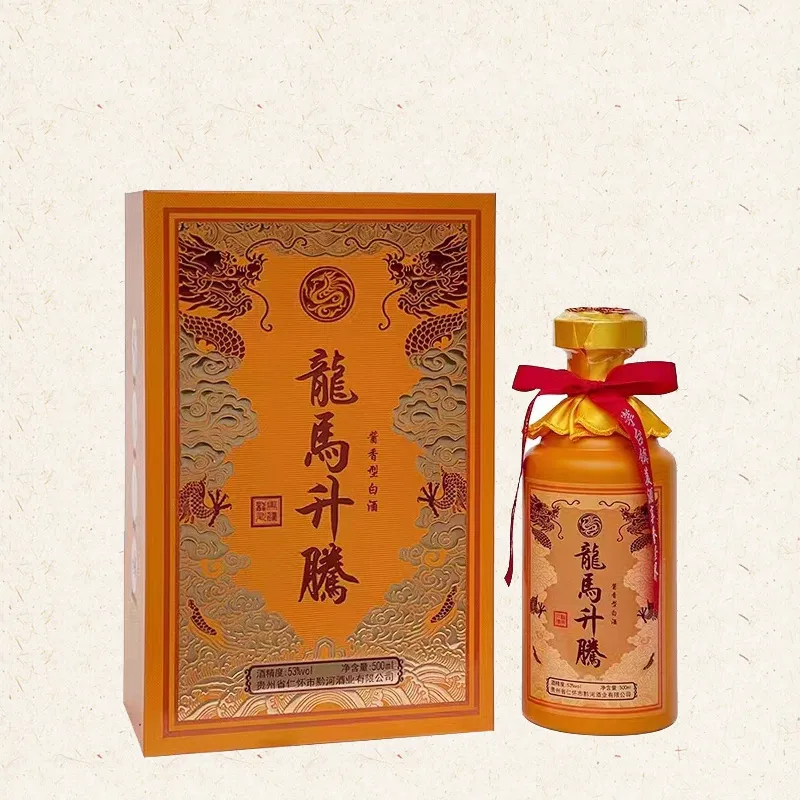

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продуктыСвязанный поиск

Связанный поиск- Традиционные праздники белорусов

- Китай традиционные праздники азербайджана

- Корпоративные подарки с брендированием

- Доставка по россии за рубеж

- Китай традиционные русские праздники и обряды

- Многослойный вкусовой профиль

- Традиционный праздник в хакасии

- Национальный спиртной напиток китая

- Китай 15 китайских традиций

- Китай традиционные праздники отмечаемые в россии